Содержание

- 1 Задачи для практических занятий. 1.Понятие персональных данных работника

- 2 Как соблюсти требования 152-ФЗ, защитить персональные данные своих клиентов и не наступить на наши грабли

- 3 Сценарий Защита персональных данных методическая разработка по обж на тему

- 4 Задача про персональные данные

- 5 Политика обработки персональных данных: как составить документ

- 6 Защита персональных данных

Задачи для практических занятий. 1.Понятие персональных данных работника

Вопросы для изучения

1.Понятие персональных данных работника.

2.Обработка персональных данных работника. Общие требования при обработке персональных данных работника и гарантии их защиты.

3.Хранение и использование персональных данных работников.

4.Передача персональных данных работника.

5.Права работников в целях обеспечения защиты персональных данных, хранящихся у работодателя.

6.Ответственность за нарушение норм, регулирующих обработку и защиту персональных данных работника.

Задача 1. При проведении проверки первичной документации по учёту труда и его оплаты было обнаружено, что в личном деле одного из референтов федерального агентства отсутствуют сведения из налоговой службы об имущественном положении, а также данные дактилоскопической регистрации. Инспектор труда потребовал предъявить указанные документы.

Правомерны ли требования инспектора труда?

Задача 2. Семенов обратился в ОАО «Решение» с просьбой принять его на работу в качестве ведущего специалиста отдела продаж. Начальник кадровой службы направил запрос в психоневрологический диспансер по месту жительства Семенова, в котором просил сообщить сведения о состоянии психологического здоровья и о фактах обращения Семенова за психиатрической помощью, поскольку организации необходимо решить вопрос о пригодности Семенова для выполнения работы.

Законны ли действия начальника кадровой службы?

Задача 3. Начальник отдела кадров Дубовцева распространяла среди своих знакомых сведения об образовании и данные медицинского осмотра заведующего складом Мамонтова, которые, по её мнению, порочили его честь и достоинство. Мамонтов потребовал от директора организации защитить его персональные данные от неправомерного использования и привлечь Дубовцеву к административной ответственности. Директор оштрафовал Дубовцеву на сумму, равную трем минимальным размера оплаты труда.

Законно ли действие работодателя? Какие виды юридической ответственности установлены законодательством России за нарушение норм, регулирующих сбор, обработку, хранение, распространение и защиту персональных данных работника.

Задача 4. Работник Падерин, ознакомившись со своими персональными данными, хранящимися в организации, потребовал от директора ООО «Аквамарин» исключить устаревшие и исправить неверные, а также известить всех лиц которым они ранее были сообщены, обо всех исправлениях или дополнениях. Директор не выполнил требования работника.

Правомерен ли отказ директора? Какие права по защите своих персональных данных, хранящихся у работодателя, закон предоставляет работнику?

Задача 5. Перевалов обратился в центр занятости по месту жительства в целях поиска подходящей работы. Инспектор центра занятости потребовал от гражданина предоставить сведения о последнем месте работы, о составе его семьи, его религиозных убеждениях и принадлежности к политическим партиям. Считая такие требования незаконными, Перевалов обратился с жалобой к руководителю центра занятости.

Законны ли требования инспектора. Какое решение по жалобе должен принять руководитель центра занятости?

Задача 6. 20.01.2012 менеджер проектов ООО «Ответ» Фалалеева сделала запрос о предоставлении персональных данных юриста ЗАО «Квадратный метр» Оленевой, в связи с осуществлением совместного проекта. Директор ЗАО «Квадратный метр» без согласования с Оленевой предоставил запрашиваемые данные.

Правомерны ли действия директора ЗАО? Какие требования установлены для передачи персональных данных работника?

Задача 7. В ОАО «Решение» было разработано и утверждено приказом директора Положение о порядке обработки и хранения персональных данных работников. Директор поручил своему заместителю ознакомить с положением всех работников под расписку.

Правомерно ли действие директора ОАО? Кто по законодательству имеет право вырабатывать меры защиты персональных данных работников, порядок их сбора, хранения и использования?

Задача 8. Администрация МУП г.Ижевска «Банно-прачечный комбинат» обратилась в органы ФСБ России с просьбой предоставить необходимые персональные данные на работника МУП Шатунова.

Законно ли обращение администрации? Какой порядок получения персональных данных работника установлен ТК РФ?

Задания для самостоятельной работы (4 часа)

1. Подготовьте доклады на темы:

1) Право работника на защиту персональных данных в свете Конституции РФ и международно-правовых актов.

2) Цели и формы обработки персональных данных.

3) Обязанности работодателя по хранению и передаче персональных данных работника.

4) Дополнительные (специальные) права работника в области обеспечения защиты персональных данных.

5) Увольнение как вид ответственности за разглашение персональных данных.

6) Локальные нормативные акты работодателя по защите персональных данных.

7) Право профсоюза на получение информации.

8) Правовой режим персональных данных на государственной и муниципальной службе.

2. Составьте проект:

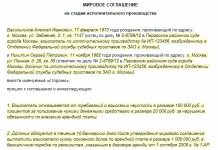

— дополнительного соглашения к трудовому договору об изменение персональных данных работника;

— запроса о предоставлении персональных данных работника;

— положения о персональных данных работников организации.

3. Сравните понятия «частная жизнь», «персональные данные», «конфиденциальная информация» в аспекте трудового права.

Дата добавления: 2015-05-10 ; Просмотров: 4253 ; Нарушение авторских прав? ;

Нам важно ваше мнение! Был ли полезен опубликованный материал? Да | Нет

Источник: http://studopedia.su/16_117241_zadachi-dlya-prakticheskih-zanyatiy.html

Как соблюсти требования 152-ФЗ, защитить персональные данные своих клиентов и не наступить на наши грабли

По российским законам любая компания, работающая с личными данными своих пользователей в России, становится оператором ПДн, хочет она того или нет. Это накладывает на нее ряд формальных и процедурных обязательств, которые не каждый бизнес может или хочет нести самостоятельно.

Как показывает практика – совершенно правильно не хочет, потому что эта область знаний еще настолько новая и не обкатанная на практике, что сложности и вопросы возникают даже у профессионалов. Сегодня мы расскажем о том, как реализовывали проект под хранение персональных данных для нашего заказчика и с какими неочевидными сложностями столкнулись.

Как мы помогали защитить данные по 152-ФЗ

В начале 2019 года к нам обратилась компания ООО «Смарт-Сервис», разработчик платформы для управления сервисным обслуживанием HubEx и приложения для обмена контактами myQRcards.

Первое решение позволяет автоматизировать процесс обслуживания оборудования в самых разных областях – от настройки кофемашин и кондиционеров в офисных помещениях до ремонта газовых турбин. Второе – онлайн-конструктор для создания электронных визитных карточек на базе QR-кодов.

Онлайн-визитка myQRcards.

Обе системы хранят и обрабатывают данные пользователей, подпадающие под классификацию «персональных» в соответствии с 152-ФЗ. В этом случае закон диктует ряд ограничений к системам хранения таких персональных данных для того, чтобы обеспечить требуемый уровень их защищенности и исключить риск несанкционированного доступа с целью хищения или неправомерного использования.

Закон нужно соблюдать, но «Смарт-Сервис» не планировал развивать у себя внутри компетенции по защите ПДн. Поэтому сервисы и данные, которыми делились их пользователи, «переехали» в Linxdatacenter. «Смарт-Сервис» перенес серверные мощности рабочего окружения в отдельную защищенную сетевую зону нашего дата-центра, аттестованную в соответствии с заявленными в 152-ФЗ требованиями – так называемое «Защищенное облако».

КАК УСТРОЕНО ЗАЩИЩЕННОЕ ОБЛАКО

Любая информационная система, обрабатывающая персональные данные, должна удовлетворять трем основным требованиям:

- доступ к серверам хранения и обработки данных должен производиться через VPN-канал с шифрованием согласно ГОСТ;

- серверы хранения и обработки данных должны находиться под постоянным мониторингом антивирусной защитой на отсутствие уязвимостей;

- СХД должен быть расположен в изолированных сетях.

Мы размещаем серверные мощности заказчика в отдельных зонах, удовлетворяющих требованиям 152-ФЗ, и помогаем получить заключение о соответствии.

Архитектура защищенной виртуальной инфраструктуры для ООО «Смарт Сервис».

Ход работ

Первично согласование работ было произведено в июне 2019 года, что можно считать датой начала проекта. Все работы должны быть производиться на «живом» окружении с тысячами запросов в день. Естественно, требовалось выполнить проект, не прерывая штатный режим работы обеих систем.

Поэтому был составлен и согласован четкий план действий, разделенный на 4 этапа:

- подготовка,

- миграция,

- тестирование и проверка в реальных условиях,

- включение систем мониторинга и ограничения доступа.

На всякий случай мы предусмотрели процедуру восстановления в случае непредвиденной ситуации (DRP). По первоначальному плану работы не занимали много времени и ресурсов и должны были завершиться в июле 2019. Каждый из этапов предусматривал в конце полное тестирование сетевой доступности и функциональности систем.

Самым сложным этапом, в котором могло «что-то пойти не так», была миграция. Изначально мы планировали проводить миграцию путем переноса виртуальных машин целиком. Это был самый логичный вариант, поскольку он не требовал вовлечения дополнительных ресурсов для переконфигурирования. Казалось бы, что может быть проще vMotion.

Нежданно-негаданно

Однако, как обычно бывает на проектах в относительно новой области, случилось то, чего не ждали.

Поскольку каждая виртуальная машина занимает 500 — 1 000 ГБ, копирование таких объемов даже в рамках одного дата-центра заняло около 3-4 часов на каждую машину. Как итог, мы не уложились в отведенное временное окно. Это произошло по причине физических ограничений дисковой подсистемы при переносе данных в vCloud.

Баг используемой версии vCloud не позволил организовать Storage vMotion в отношении виртуальной машины с разными типами дисков, поэтому диски пришлось менять. В результате перенести виртуальные машины получилось, но это заняло больше времени, чем планировалось.

Второй момент, который мы не предусмотрели, — ограничения по перемещению кластера БД (Failover Cluster MS SQLServer). В результате пришлось перевести кластер в работу с одним узлом и оставить его за рамками защищенной зоны.

Примечательно: по до сих пор непонятной причине в результате переноса виртуальных машин рассыпался кластер приложений, и его пришлось собирать заново.

В результате первой попытки мы получили неудовлетворительное состояние систем и вынуждены были заново браться за планирование и проработку вариантов.

Попытка №2

Проведя работу над ошибками, команда поняла, что правильнее будет все же дублировать инфраструктуру в защищенной зоне и скопировать лишь файлы с данными. Было принято решение не требовать от заказчика доплаты за дополнительные серверные мощности, которые пришлось развернуть для завершения миграции.

В результате, когда кластеры в защищенной зоне были полностью продублированы, миграция прошла без проблем.

Далее требовалось лишь разделить сети защищенной и незащищенной зон. Здесь обошлось несколькими незначительными перебоями в работе. Этап тестирования всей системы в защищенной зоне без какой-либо защиты удалось запустить в штатном режиме. Собрав положительную статистику работы системы в таком режиме, мы перешли к последнему этапу: запуску систем защиты и ограничению доступа.

Результативный исход и полезный урок

В итоге, совместными усилиями вместе с заказчиком удалось внести значительные изменения в существующую серверную инфраструктуру, что позволило повысить надежность и защищенность хранения ПДн, существенно снизить риски несанкционированного доступа к ним, получить аттестат выполнения требований к хранению — достижение, к которому пришли еще далеко не все разработчики аналогичного ПО.

В сухом остатке комплекс работ по проекту выглядел так:

- Организована выделенная подсеть;

- Суммарно мигрировано два кластера, состоящих из пяти виртуальных машин: Failover кластер баз данных (две виртуальные машины), Service Fabric кластер приложений (три виртуальные машины);

- Произведены настройки систем защиты и шифрования данных.

Выглядит вроде бы все понятно и логично. На практике же все оказывается немного сложнее. Мы еще раз убедились, что при работе с каждой отдельной задачей такого плана требуется высочайший уровень внимания к «мелочам», которые на поверку оказываются никакими не мелочами, а определяющими факторами успеха всего проекта.

Источник: http://habr.com/post/480086/

Сценарий Защита персональных данных

методическая разработка по обж на тему

Защита персональных данных

Скачать:

| Вложение | Размер |

|---|

Предварительный просмотр:

Мероприятие « Защита персональных дынных» для учащихся 8-9 классов

Цель: пропаганда среди обучающихся безопасного поведения в сети Интернет.

Задачи: сформировать общие принципы поведения безопасного поведения в сети Интернет и самозащиты персональных данных.

Вступительное слово предоставляется Директору Школы -интерната Сотсковой Светлане Юрьевне.

Ведущий 1: Сегодня реальность во многом заменяется виртуальным миром. Мы знакомимся, общаемся и играем в Интернете; у нас есть друзья, с которыми в настоящей жизни мы никогда не встречались, но доверяемся таким людям больше, чем близким. Мы создаем своего виртуального (информационного) прототипа на страничках в социальных сетях, выкладывая информацию о себе.

Используя электронное пространство, мы полагаем, что это безопасно, потому что мы делимся всего лишь информацией о себе и к нашей обычной жизни вроде бы это не относится.

Ведущий 2: Но на самом деле границы между абстрактной категорией «информация» и реальным человеком носителем этой информации стираются.

Информация о человеке, его персональные данные сегодня превратились в дорогой товар, который используется по-разному:

- кто-то использует эти данные для того, чтобы при помощи рекламы продать вам какую-то вещь;

- кому-то вы просто не нравитесь, и в Интернете вас могут пытаться оскорбить, очернить, выставить вас в дурном свете, создать плохую репутацию и сделать изгоем в обществе;

- с помощью ваших персональных данных мошенники, воры, могут украсть ваши деньги, шантажировать вас и заставлять совершать какие-то действия;

- и многое другое.

Ведущий 3: Поэтому защита личной информации может приравниваться к защите реальной личности. И важно в первую очередь научиться правильно, безопасно обращаться со своими персональными данными.

К специальным персональным данным относятся :расовая или национальная принадлежность, политические взгляды, религиозные или философские убеждения, состояние здоровья и пр. (показ слайда)

Биометрические персональные данные. Биометрические персональные данные представляют собой сведения о наших биологических особенностях. Эти данные уникальны, принадлежат только одному человеку и никогда не повторяются.

Биометрические данные заложены в нас от рождения самой природой, они никем не присваиваются, это просто закодированная информация о человеке, которую люди научились считывать. К таким данным относятся: отпечаток пальца, рисунок радужной оболочки глаза, код ДНК, слепок голоса и пр.

Так же персональными данными являются: номер и серия паспорта, страховой номер индивидуального лицевого счета (СНИЛС), индивидуальный номер налогоплательщика (ИНН), номер банковского счета, номер банковской карты. (показ слайда)

Ведущий 2: А как Вы, дети, общаетесь в сети Интернет? (ответы детей) Обобщение ответов учащихся

Правила общения в сети (вывести на экран информацию)

- 1. Старайтесь не выкладывать в Интернет личную информацию (фотографии, видео, ФИО, дату рождения, адрес дома, номер школы, телефоны и иные данные) или существенно сократите объем данных, которые публикуете в Интернете.

- 2. Не выкладывайте личную информацию (совместные фотографии, видео, иные данные) о ваших друзьях в Интернет без их разрешения.

- 3. Не отправляйте свои персональные данные, а также свои видео и фото людям, с которыми вы познакомились в Интернете, вы не знаете их в реальной жизни.

- 4. При общении с другими пользователями старайтесь быть вежливыми, деликатными, тактичными и дружелюбными. Не пишите грубостей, оскорблений, плохих слов — читать такие высказывания неприятно, как и слышать.

- 5. Старайтесь не реагировать на обидные комментарии, хамство и грубость других пользователей. Ни в коем случае не отвечайте на агрессию тем же способом.

6. Не используйте Сеть для распространения сплетен, угроз или хулиганства

Ведущий 1: Мультимедиа: Видеоролик№1 о защите персональных данных с

Чтение стихов детьми о персональных данных

Ни за что на свете Не надо в интернете Свои персональные данные, Данные давать.

- В сети небезопасно, В сети не все так ясно И сразу непонятно:

| Видео (кликните для воспроизведения). |

Что есть в сети разбойник, Что есть в сети злодей, Сетевой ужасный Бар-ма-лей!

- Он будет вас обманывать, Манить и завлекать

И разными ловушками. Персональные данные у вас узнавать. Он лазеет в сети И ловит вас, детей, Опасный и ужасный, Злой сетевой Бармалей. и т.д.

Ведущий 3 Видеоролик №2

. Ведущий 2: К сожалению, реальность такова, что люди выдают слишком много информации о себе в Интернете. Кто, когда и в каких целях может воспользоваться такими данными, сказать невозможно. В Интернете нет кнопки «Удалить», чтобы удалить информацию, размещённую в Интернете. Вы можете пожалеть о создании, комментария, потом что, удалив его в течение часа, крайне удивиться, что этот комментарий уже прочитан десятками или сотнями людей и столько же людей перенаправили его по разным адресам.

Ведущий 3: рассказывает об ответственности за распространение * персональных данных

Задача про персональные данные

Один злоумышленник решил украсть деньги с кредиток у трёх человек, выдав себя по телефону за сотрудника банка. Для этого он несколько дней майнил бигдату и намайнил несвязанные между собой массивы данных: фото, сообщения, комментарии и друзей. Вот что он узнал за это время про Николая, Ивана и Захара:

- У них у всех разные профессии, но конкретной привязки человека к профессии у нас нет.

- Анализ групп, в которых они состоят, показал, что всем трём одинаково подходят три профессии: продавец, менеджер и автослесарь. Каждый из троих может быть кем угодно.

- Николай и Иван каждый день вдвоём играют в шахматы.

- Иван и Захар вместе ходят в бар по пятницам, чтобы выпить после рабочей недели, и выкладывают оттуда много фотографий.

- Менеджер собирает коллекцию монет, автослесарь — модели машин, а продавец — фигурки из World of Warcraft.

- Менеджер — трезвенник и за ЗОЖ.

- Захар никогда не слышал о компании Blizzard.

- Николай любит смотреть в окно и любоваться закатом.

Единственное, чего не хватало злоумышленнику — это сопоставить имена и профессии, чтобы его ложь была правдоподобнее. Но узнав всё то, что описано выше, он без труда это вычислил. Как он это сделал?

Все подобные задачи решаются одинаково — сопоставляем разные факты, и методом исключения получаем нужный ответ.

Из 1 и 2 следует, что один из них менеджер, второй — продавец, а третий — автослесарь.

Берём 4 и 6 → если Иван и Захар ходят в бар по пятницам, а менеджер — трезвенник, то он точно не ходит в бар, а значит менеджер — Николай.

Берём 5 и 7 → каждый, кто увлекается игрой World of Warcraft (а тем более собирает фигурки), знает, что эту игру сделала компания Blizzard Entertainment. Захар про неё никогда не слышал, а значит, он точно не собирает фигурки, поэтому он не продавец. А раз менеджер — Николай, то Захару остаётся быть только автослесарем.

Если Николай — менеджер, а Захар — автослесарь, то методом исключения Ивану остаётся только профессия продавца. Всё просто.

Кто-то может заметить, что мы не использовали пункты 3 и 8 — но для решения они и не нужны. Так часто бывает при сборе данных — не все из них оказываются полезны, некоторые просто отнимают время.

Даже на примере этой явно выдуманной ситуации видно, как наши данные в сети могут быть использованы против нас. Мы уже писали о том, что анонимность в сети — это миф, и интернет-компании знают про вас многое. Но и то, что лежит в открытом доступе, может быть использовано во вред. Подумайте об этом.

Источник: http://thecode.media/spy/

Политика обработки персональных данных: как составить документ

Разрабатывая Политику обработки персональных данных, обязательно пропишите в документе шесть компонентов.

1 июля 2017 года вступил в силу Федеральный закон от 07.02.2017 № 13-ФЗ, который вносит поправки в ст. 13.11 КоАП и предусматривает расширение перечня оснований для привлечения к административной ответственности за незаконную обработку персональных данных и существенное увеличение штрафов.

Один из обязательных документов, который должен подготовить оператор персональных данных, чтобы соблюсти требования Федерального закона от 27.07.2006 № 152-ФЗ, называется Политика в отношении обработки персональных данных, она объясняет, как компания работает с данными работников, клиентов и других физических лиц. Этот файл находится в свободном доступе практически на всех сайтах, которые имеют какие-либо формы сбора персональных данных.

Как правильно составить Политику обработки персональных данных, какие разделы нужно обязательно включить? Разъяснения по этим вопросам дает Роскомнадзор.

Структура Политики обработки персональных данных

Ведомство рекомендует предусмотреть в документе шесть основных компонентов:

- Общие положения

- Цели сбора персональных данных

- Правовые основания обработки персональных данных

- Объем и категории обрабатываемых персональных данных, категории субъектов персональных данных

- Порядок и условия обработки персональных данных

- Актуализация, исправление, удаление и уничтожение персональных данных, ответы на запросы субъектов на доступ к персональным данным

1. Общие цели

В этом разделе вы фактически отвечаете на вопрос — для чего предназначена Политика обработки персональных данных? Здесь же разъясняются основные понятия, которые используются в документе, а также права и обязанности оператора и субъекта персональных данных.

2. Цели сбора персональных данных

Ст. 5 Федерального закона от 27.07.2006 № 152-ФЗ требует определения конкретных, законных целей сбора данных. Следовательно, нельзя обрабатывать персональные данные, которые не соответствуют этим целям.

Роскомнадзор указывает на то, что цели обработки персональных данных могут происходить в том числе:

- из анализа правовых актов, регламентирующих деятельность оператора;

- из целей фактически осуществляемой оператором деятельности;

- из деятельности, которая предусмотрена учредительными документами оператора;

- из конкретных бизнес-процессов оператора в конкретных информационных системах персональных данных (по структурным подразделениям оператора и их процедурам в отношении определенных категорий субъектов персональных данных).

3. Правовые основания обработки персональных данных

Федеральный закон от 27.07.2006 № 152-ФЗ не является правовым основанием обработки персональных данных. Эту роль выполняют правовые акты, в соответствии с которыми оператор обрабатывает данные.

Таким образом, в Политике обработки данных в качестве правовых оснований можно указать: федеральные законы и принятые на их основе нормативные правовые акты, регулирующие отношения, связанные с деятельностью оператора; уставные документы оператора; договоры, заключаемые между оператором и субъектом персональных данных; согласие на обработку персональных данных (в случаях, прямо не предусмотренных законодательством Российской Федерации, но соответствующих полномочиям оператора).

4. Объем и категории обрабатываемых персональных данных, категории субъектов персональных данных

Важно, чтобы объем обрабатываемых персональных данных не расходился с заявленными целями обработки.

К категориям субъектов персональных данных могут относиться: сотрудники — как настоящие, так и бывшие, кандидаты на вакансии, родственники работников, клиенты и контрагенты (физлица), представители или работники клиентов и контрагентов.

Минимизируйте риски: убедитесь в том, что персональные данные защищены в соответствии с ФЗ-152

Роскомнадзор обращает внимание на то, что по каждой категории субъектов и применительно к конкретным целям следует указать все обрабатываемые персональные данные. Отдельно описываются все случаи обработки специальных категорий персональных данных и биометрических персональных данных (если применяются).

5. Порядок и условия обработки персональных данных

Что указывается в этом разделе:

- перечень действий, совершаемых с персональными данными;

- способы обработки персональных данных;

- сроки обработки персональных данных.

Если в рамках достижения целей обработки персональных данных оператор взаимодействует с третьими лицами, то ему нужно:

- пояснить условия передачи персональных данных в адрес третьих лиц (в том числе речь идет и о трансграничной передаче данных);

- указать наименование и местонахождение третьих лиц;

- обозначить цели передачи данных и их объем;

- перечислить действия по обработке, способы и иные условия обработки, включая требования к защите обрабатываемых персональных данных.

Передавать персональные данные оператор вправе органам дознания и следствия, а также иным уполномоченным органам по предусмотренным законодательством основаниям.

В Политику обработки персональных данных следует внести сведения о соблюдении требований конфиденциальности персональных данных (они названы в ст. 7 Федерального закона от 27.07.2006 № 152-ФЗ) и информацию о принятии мер (ч. 2 ст. 18.1, ч. 1 ст. 19).

Кроме того, оператору нужно указать условие прекращения обработки персональных данных. Это может быть достижение целей обработки, истечение срока действия согласия на обработку, отзыв согласия субъекта персональных данных на обработку, выявление неправомерной обработки данных.

Отдельное внимание стоит уделить такому вопросу, как хранение персональных данных. Во-первых, обязательно называются сроки. Во-вторых, используются базы данных, находящиеся на территории РФ. В-третьих, учитывается тот факт, что хранение должно осуществляться в форме, позволяющей определить субъекта персональных данных не дольше, чем этого требуют цели обработки. В-четвертых, необходимо упомянуть об иных условия хранения, в том числе, при обработке данных без использования средств автоматизации.

6. Актуализация, исправление, удаление и уничтожение персональных данных, ответы на запросы субъектов на доступ к персональным данным

Согласно ст. 21 № 152-ФЗ, персональные данные должны быть актуализированы оператором, если подтвержден факт неточности персональных данных. То же касается и подтверждения факта неправомерности обработки.

Персональные данные подлежат уничтожению при достижении целей их обработки и в случае отзыва субъектом персональных данных согласия на их обработку, если: иное не предусмотрено договором, стороной которого, выгодоприобретателем или поручителем по которому является субъект персональных данных; иное не предусмотрено иным соглашением между оператором и субъектом персональных данных. Оператор не вправе осуществлять обработку без согласия субъекта персональных данных на основаниях, предусмотренных Федеральным законом от 27.07.2006 № 152-ФЗ или иными федеральными законами.

На основании ст. 20 оператор обязан сообщить субъекту персональных данных информацию об осуществляемой им обработке персональных данных по запросу.

Роскомнадзор рекомендует включить в Политику обработки персональных данных регламенты реагирования на запросы и обращения субъектов персональных данных, их представителей, уполномоченных органов по поводу неточности данных, неправомерности их обработки, отзыва согласия и доступа к своим данным. Не лишним будет добавить в Политику соответствующие формы запросов и обращений.

Размещение Политики обработки персональных данных в офисе и на сайте

Любой человек, чьи данные обрабатывает компания, имеет право ознакомиться с Политикой обработки персональных данных. Поэтому ее нужно размещать в общедоступном месте. Например, использовать для этого информационный стенд.

Если компания собирает персональные данные через интернет, то она обязана разместить Политику на сайте. Посетитель сайта сможет ознакомиться с ней, кликнув по ссылке.

Чтобы узнавать о самых важных изменениях, касающихся бизнеса, присоединяйтесь к нашему каналу в Telegram!

Источник: http://kontur.ru/articles/4871

Защита персональных данных

Защита персональных данных

с помощью DLP-системы

Р ешения для защиты персональных данных в российских компаниях и учреждениях формируются на базе мер организационно-технического характера. Они должны соответствовать нормам правовых актов: Конституции Российской Федерации (статья 24), Федерального закона №152-ФЗ «О персональных данных» и специальным требованиям регуляторов. Функции регуляторов выполняют:

- Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций – Роскомнадзор;

- Федеральная служба по техническому и экспортному контролю – ФСТЭК;

- Федеральная служба безопасности – ФСБ.

Роскомнадзор следит за исполнением законодательства, касающегося персональных данных в целом, ФСТЭК и ФСБ формируют требования к методологическим, техническим и организационным условиям защищенности информационных систем обработки персональных данных.

Что входит в понятие «персональные данные»?

Определение персональных данных (ПДн) содержится в законе 152-ФЗ .

Ключевой особенностью трактовки является словосочетание «любая информация», то есть закон позволяет буквально все организации записать в «операторы персональных данных». Логика понятна. Устраиваясь, например, на работу человек передает работодателю всю информацию о себе, а заключая, скажем, договор с физическим лицом – получает и обрабатывает ПДн. Госструктуры, банки, интернет-магазины, социальные сети – это всего лишь несколько примеров из обширного списка операторов ПДн.

Санкции за нарушение норм закона в области обработки и защиты персональных данных варьируются от штрафов (с 1 июля 2017 года размеры штрафов выросли ) до административной ответственности, не исключено и уголовное преследование.

Нарушение процедуры обращения с персональными данными угрожает также потерей деловой репутации. Выявление подобных фактов в компания нередко становится поводом для оттока клиентов. Значит, исполнять требования 152-ФЗ и соблюдать предписания регулирующих и контролирующих сферу ПДн структур – жизненная необходимость для каждой компании, которая прямо или опосредованно оперирует персональными данными.

Универсального подхода к исполнению требований всеми организациями, которые подпадают под контроль регуляторов, нет. Согласно законодательству, персональные данные разбиты на четыре категории. Компании формируют систему защиты ПДн в зависимости от категории, соответственно, различаются и требования к оператору.

Наиболее сложный и затратный процесс – внедрение полноценного комплекса обеспечения защищенности информационной системы персональных данных (ИСПДн) , в которой обрабатываются сведения о расе и нации субъекта, вере, здоровье, интимной жизни, политических и философских взглядах. Все перечисленные данные входят в группу специальных ПДн . Защищу сведений из этой категории закон требует обеспечивать особенно тщательно.

Высоки требования закона к обеспечению защищенности и биометрических ПДн : биологических и физиологических характеристик, которые позволяют идентифицировать субъекта данных.

Компания, которая получила письменное согласие клиента на обработку ФИО, даты и места рождения, домашнего адреса, данных о профессии, контактных сведений, становится оператором общедоступных ПДн . Подобные сведения используют, например, для составления телефонных справочников. К защите общедоступных персональных данных законодательство предъявляет минимальные в сравнении с другими категориями требования.

К четвертой категории – иных ПДн – причисляют все сведения, которые нельзя отнести к специальным, биометрическими или специальным, но по которым возможно идентифицировать субъекта данных. Защищать иные ПДн проще, чем биометрические или специальные. Однако требования к безопасности выше, чем в случае систем обработки данных из общедоступной категории.

Согласно постановлению правительства от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных», операторы при создании механизмов защиты должны учитывать численность субъектов ПДн. Законодательство делит ИСПДн на такие, в которых обрабатывают данные менее 100 тыс. и более 100 тыс. субъектов.

Обеспечение сохранности персональных данных, обрабатываемых в системе, начинается с определения наиболее вероятных угроз. Независимо от категории, целей обработки и численности субъектов ПДн, система должна гарантировать защиту от неправомерных операций , включая:

|

|

|

| копирование и распространение | уничтожение и блокировку | несанкционированное изменение |

В инфраструктуре комплексной защиты ИСПДн необходимо учитывать возможность присутствия внутреннего нарушителя. Ущерб персональным данным способен причинить любой сотрудник, намеренно или по неосторожности.

Модули «СёрчИнформ КИБ» перехватывают информацию, переданную на внешние устройства, по почте и через облачные сервисы, а также следят за операциями с файлами – копированием, удалением, изменением имени и содержания.

Меры, которые помогают предотвратить несанкционированный доступ, усилить надежность и отказоустойчивость ИСПДн, сохранить целостность и доступность информации внутри системы, перечислены в 152-ФЗ. Закон предписывает:

1. Определить масштаб информационной системы и категорию ПДн, смоделировать угрозы безопасности.

2. Внедрить организационно-технические механизмы безопасности в соответствии с четырьмя уровнями защищенности. Определение уровней содержится в постановлении правительства №1119 .

3. Использовать средства информационной защиты, возможности которых подтверждены сертификатами соответствия ФСТЭК и/или ФСБ.

4. Провести до начала обработки ПДн комплексный аудит безопасности, включая аудит информационной системы, компонентов защиты, исполнения требований внутренних организационных и методических распоряжений.

5. Внедрить систему учета всех видов носителей информации ограниченного использования, в том числе ПДн.

6. Заложить в информационной системе функции резервирования и восстановления ПДн в случае несанкционированных изменений или уничтожения.

7. Установить регламент доступа сотрудников оператора к персональным данным в ИС. Уровни доступа должны сегментироваться в зависимости от должностных обязанностей.

8. Внедрить инструменты аудита и журналирования действий сотрудников с персональными данными.

9. Контролировать исполнение правил безопасности эксплуатации персональных данных и непрерывность работы защитных аппаратно-программных сервисов ИСПДн.

Федеральный закон обозначает общее «защитное поле» персональных данных. Конкретные нормы содержатся в приказе ФСТЭК от 18.02.2013 № 21 . Например:

1. В системе обработки ПДн должна применяться идентификация и аутентификация пользователей, компонентов системы и персональной информации – объектов доступа, защиту которых нужно обеспечивать. Реализация требования предполагает сопоставление уникальных идентификаторов, которые присваиваются объектам и субъектам в ИСПДн. Это значит, необходимо задействовать механизмы авторизации и разграничения прав.

2. Программная среда должна быть ограниченной, что подразумевает наличие фиксированного перечня системного и прикладного ПО. У пользователя должны быть заблокированы полномочия изменять набор системных компонентов и разрешенного ПО. Пользователь вправе запускать и использовать ПО в рамках своей роли. Это обеспечит защиту от случайных действий сотрудников, способных нанести ущерб ИСПДн.

3. Хранение и обработка ПДн на съемных носителях возможна только при отлаженном учете устройстве.

4. Оператор должен обеспечить непрерывный мониторинг безопасности: вести журнал аудита событий, чтобы отследить, что произошло и какие меры были предприняты. Одновременно следует надежно защитить сам журнал аудита от модификации и удаления.

5. Система защиты ПДн должна включать антивирусные программные комплексы. Вредоносное ПО нередко становится причиной утечек конфиденциальной информации и частичного (реже – полного) выхода из строя информационной инфраструктуры.

6. Наряду с антивирусом рекомендуется применять системы обнаружения и предотвращения вторжений. Это позволяет анализировать и выявлять факты неавторизованного доступа на уровне сети или компьютерной системы, попытки превышения полномочий или внедрения вредоносного ПО и предпринимать меры по устранению угроз: информирование офицера безопасности, сброс соединения, блокирование трафика и т.д.

7. Несанкционированное изменение, повреждение информационной системы и ПДн фиксируют также системы обеспечения целостности, которые при использовании в ИСПДн должны иметь функции восстановления поврежденных компонентов и информации.

8. Уровень защищенности ИСПДн подлежит регулярному контролю. Развернутые программные компоненты, аппаратный инструментарий и установленные настройки должны обеспечивать непрерывную и полную защиту процедур обработки и хранения информации, исходя из экспертного класса информационной системы.

Перечень мер, устанавливаемых ФСТЭК для реализации системы безопасности ИСПДн, не исчерпывается несколькими пунктами. В приказе № 21 приводятся требования к инструментам виртуализации, каналам связи, конфигурации ИСПДн, классы средств вычислительной техники, антивирусных систем и другие параметры защиты. Кроме приказа ФСТЭК, при внедрении комплекса защиты ПДн организация – обработчик данных должна руководствоваться приказом ФСБ России от 10.07.2014 № 378.

«СёрчИнформ КИБ» сертифицирована ФСТЭК России. Система соответствует четвертому уровня контроля недекларированных возможностей, которые могут навредить обрабатываемой информации. Это значит, что данные в системе защищены не только от утечек, но и от нарушения целостности, доступности и конфиденциальности.

Разработать и внедрить полный комплекс мероприятий по защите ПДн невозможно без освоения нормативной базы, навыков настройки технических средств и знаний принципов ПО, обеспечивающего информационную безопасность. Это значит, защищать персональные данным силами одного сотрудника, по меньшей мере недальновидно. Единственная ошибка на любом уровне рискует обернуться штрафами от регуляторов и потерей лояльности клиентов.

Сотруднику без ИБ-компетенций под силу разобраться в законодательстве и определить категорию ПДн. Пошаговые инструкции, доступные в Сети, помогут разработать регламент информирования субъектов ПДн о сборе информации и составить уведомление в Роскомнадзор о деятельности компании в качестве оператора ПДн – это стандартные документы. Определить роли, разграничить доступ и зафиксировать, какие сотрудники имеют доступ и какие операции вправе совершать с ПДн – несложная задача для специализированного ПО.

Без привлечения специалиста с профильными знаниями не обойтись на этапе при составлении политики безопасности и определении актуальных угроз. Цикл внедрения программно-технических комплексов от подбора до «боевого» использования ПО и оборудования требует понимания документации ФСТЭК и ФСБ. Специалист должен не только ориентироваться в классах СВТ, антивирусах и межсетевых экранах, но и знать, как гарантировать конфиденциальность и обеспечить безотказность связи для сегментов ИСПДн.

Проблема заключается в том, что даже обладающий нужной квалификацией ИТ- или ИБ-специалист не сможет внедрить и поддерживать в ИСПДн подсистему информационной безопасности без соблюдения ряда условий. Работа со средствами технической защиты – деятельность, лицензируемая ФСТЭК. Значит, перед оператором ПДн встанет задача получить лицензию регулятора.

Крупным организациям целесообразно нанять штат специалистов по информационной безопасности, выполнить условия, чтобы получить лицензию ФСТЭК, а затем самостоятельно создать и поддерживать систему обеспечения защиты персональных данных.

Небольшим организациям – обработчикам ПДн содержать ИБ-штат экономически невыгодно. Менее затратным, более разумным и быстрым будет вариант привлечь лицензиатов ФСТЭК. Это организации, которые профессионально занимаются защитой информации. Специалисты лицензиатов уже обладают всеми знаниями нормативной и технической базы, имеют опыт создания комплексных систем безопасности, в том числе информационной.

Еще одна возможность защитить ПДн для небольших компаний – отдать ИБ-задачи на аутсорсинг внештатным специалистам по безопасности «СёрчИнформ».

| Видео (кликните для воспроизведения). |

Источник: http://searchinform.ru/resheniya/biznes-zadachi/zaschita-personalnykh-dannykh/

Юрист в сфере гражданского права.

Стаж: 8 лет